Внутри тени: как QR-код стал входом в фальшивый браузер

I observe how the architecture of digital control embeds itself into interfaces. I write to give structure to what anxiety already senses.

QR-код стал новой точкой входа. Но теперь — и новой точкой подмены.

Он не ведёт к сайту. Он ведёт к симуляции.

И браузер — больше не гарантия.

Внутри тени: как QR-код стал входом в фальшивый браузер

Браузер — это интерфейс доверия. Мы смотрим на него как на последнее слово системы: адресная строка, замочек, логотип. Но если браузер подделан — все навыки кибергигиены перестают работать.

В мае 2025 года это стало реальностью.

Исследование Exemplifying Emerging Phishing: QR-based Browser-in-the-Browser Attack, опубликованное на arXiv, описывает новую гибридную технику: сочетание QR-фишинга и так называемой Browser-in-the-Browser (BiTB) атаки.

Результат — не ссылка, не вирус, не фейковый сайт, а полноценное поддельное окно браузера. Открывающееся внутри настоящего. По одному сканированию QR-кода.

Как работает атака: от QR к симуляции браузера

- Пользователь получает QR-код — якобы от имени госуслуги, банка, соцфонда.

- Он сканирует код. Открывается не сайт, а контейнер WebView или iframe — стилизованный под окно браузера.

- Внутри — интерфейс eID, окно входа, адресная строка, иконки вкладок, даже “загрузка”.

- Пользователь вводит логин, пароль, активирует двухфакторку — всё в рамках сценария.

- Но всё это происходит внутри ловушки. Без URL. Без ошибки. Без возможности выйти “вверх”.

Этот контейнер — закрытая капсула. Он не ведёт наружу.

Ты в окне, которое выглядит как браузер. Но это не он.

Почему это работает: атака на доверие к автоматизации

QR-код стал символом легальности. Его дают в ZUS, на письмах от воеводы, в приложениях банков. Он не вызывает тревоги — наоборот, обещает упрощение.

BiTB-атака использует это доверие, чтобы создать фальшивый контекст. Это не фейковый сайт — это фейковый браузер.

Именно поэтому человек не замечает подмены.

«Пользователь доверяет не сайту — а ритму интерфейса.

Если всё “как всегда” — он не замечает подмены.

BiTB ломает ощущение места: ты думаешь, что внутри браузера, а на самом деле — в капсуле»

— д-р Анна Войцех, UX-исследователь, Польша (цитата предоставлена вне записи)

Угроза уже автоматизирована

Раньше такие фальшивые окна нужно было собирать вручную.

Сегодня — это готовые шаблоны:

- GitHub: mrd0x/BITB

- npm-пакеты с “браузер-клонами” под разные стили (Chrome, Safari)

- инструкции по сборке WebView-ловушек — в Telegram-каналах и Discord

«Раньше такие окна приходилось собирать вручную — сейчас это просто npm-пакет.

Ты вставляешь URL — и получаешь браузерный клон.

WebView не даёт пользователю шансов — он не видит ни адреса, ни источника. Это ловушка на интерфейсном уровне.»

— Михаил С., инженер по безопасной разработке (имя изменено по просьбе собеседника)

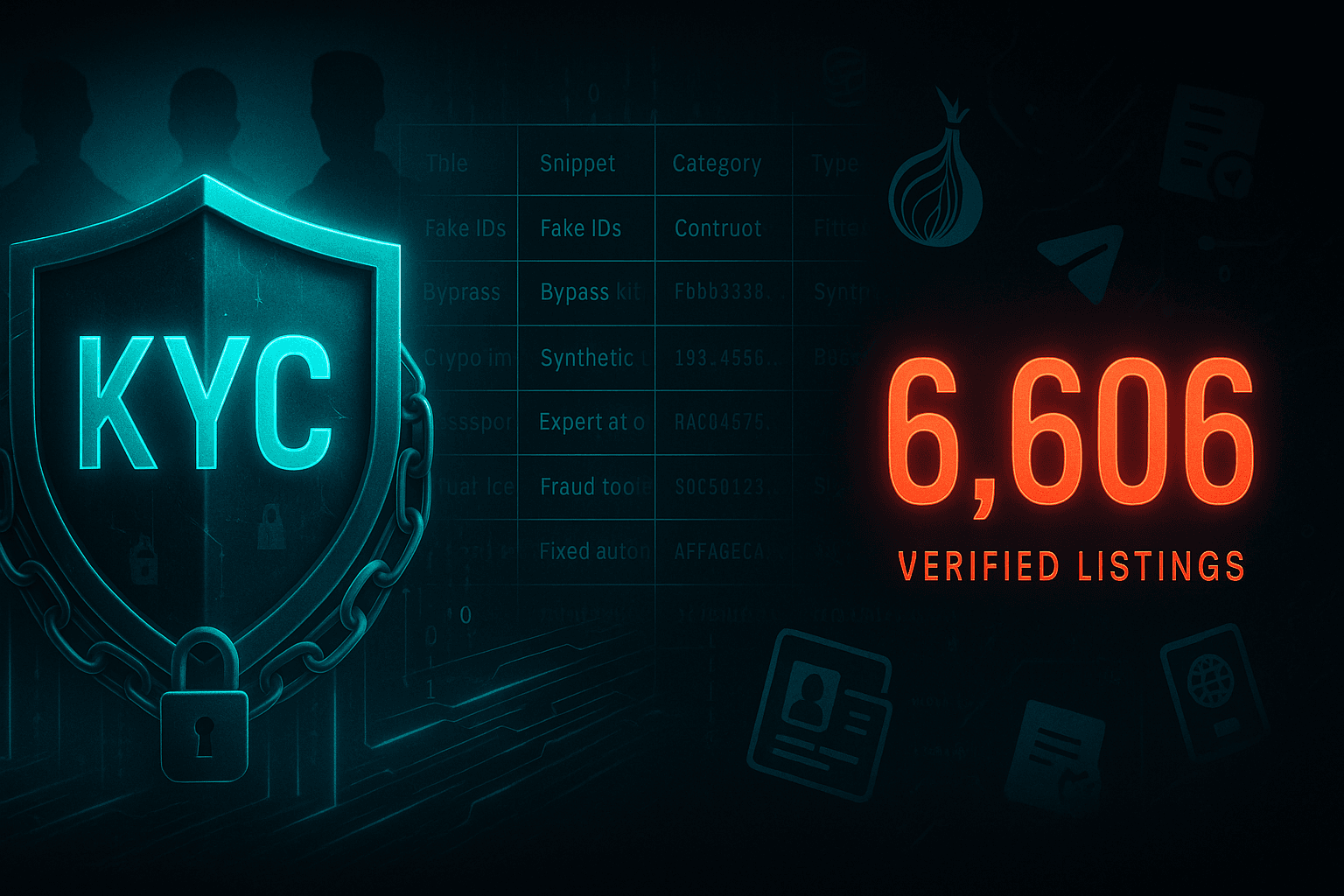

Почему это нельзя распознать взглядом

- BiTB не требует фишингового домена

- Не выдаёт себя редиректами

- Не ловится ссылочными фильтрами

Он выглядит как знакомый браузер. Только не является им.

«Враг больше не притворяется сайтом — он притворяется браузером.»

Как защититься от поддельного браузера

Если вы — пользователь:

- Не вводите данные в окно, которое появилось после сканирования QR.

- Проверьте: можно ли открыть вкладки? Вернуться назад?

- Используйте U2F-ключи — большинство WebView их не поддерживает.

- Открывайте сайты вручную — не по QR.

Если вы — разработчик:

- Внедрите Content-Security-Policy и X-Frame-Options

- Используйте подпись и проверку целостности скриптов

- Добавьте поведенческие элементы, которые сложно подделать: кастомный курсор, динамический рендеринг, микродвижения

QR не является гарантией безопасности.

Он передаёт ссылку. Но не верифицирует её источник.

Юридическая и этическая грань

BiTB-атаки квалифицируются по статье 287 K.K. как “неавторизованный доступ к данным через ИТ-систему”.

В странах ЕС применима Директива 2013/40/EU — борьба с киберпреступностью, включая facilitation (создание инструментов атаки).

Публикация PoC-шаблонов BiTB на GitHub уже вызывает споры.

Разница между исследованием и пособничеством — всё тоньше.

И вот что главное

QR-код больше не просто инструмент упрощения. Он стал точкой входа в фальшивый интерфейс.

BiTB не имитирует страницу. Он имитирует саму реальность браузера.

И если пользователь не может отличить окно от окна — система верификации больше не работает.

Проверьте себя:

Сколько QR-кодов вы сканировали за последние сутки?

Вы уверены, что за ними был настоящий браузер?

Natallia — digital identities observer

Спецвыпуск REESTR · Лето 2025

→ Telegram-канал REESTR